5.docker仓库

本章有许多新的知识,太多的不懂,实践意义不大,暂不进行实践操作,记录此章后期重复学习

仓库是(Repository)是集存放镜像的地方。

一个容易混淆的概念是注册服务器(Registry)。实际上注册服务器是管理仓库的具体服务器,每个服务器上可以有多个仓库,而每个仓库下面有多个镜像。仓库可以被认为是一个具体的项目或目录。

1 | dl.dockerpool.com/ubuntu |

Docker Hub

Docker官方维护了一个公共仓库Docker Hub

注册

可以在 Docker Hub中免费注册一个Docker账号。

登录

可以通过执行docker login命令交互式的输入用户名及密码来完成在命令行界面登录Docker Hub。

登陆成功后会在 用户家目录/.docker/config.json中保存用户的认证信息。

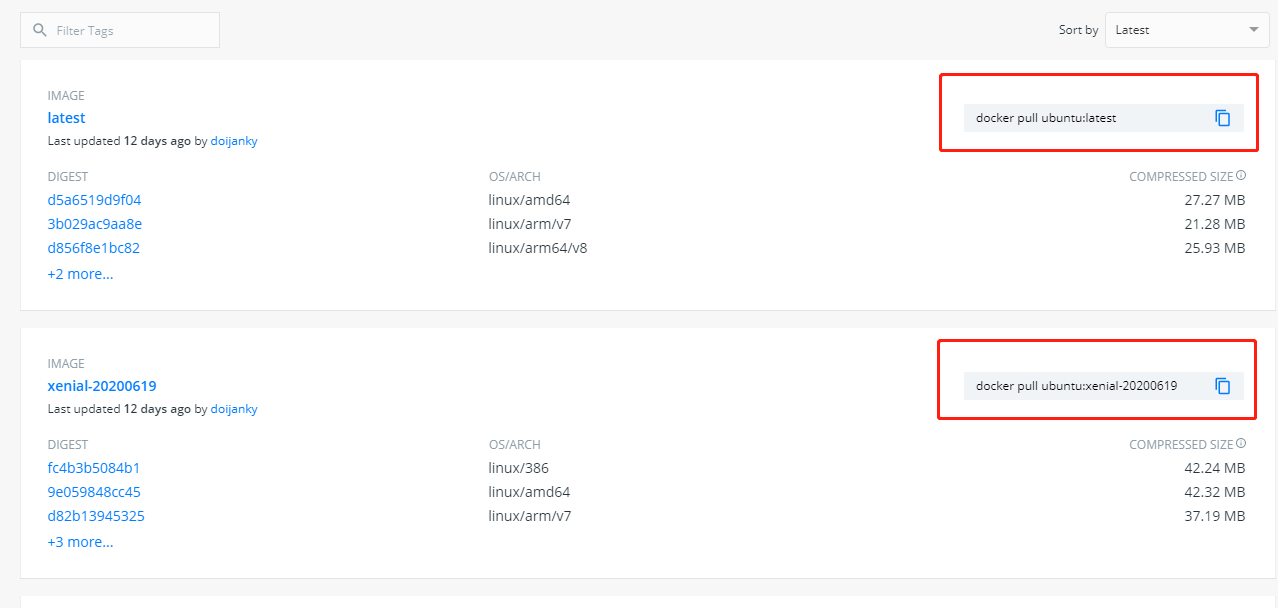

拉取镜像

通过docker search来查找官方仓库中的镜像,并利用docker pull下载镜像到本地。

可以登录到Docker Hub中进行查找所需镜像

推送镜像

用户也可以在登录后通过docker push命令来将自己的镜像推送到Docker Hub。docker tag ubuntu:18.04 username/ubuntu:18.04 username为Docker账号用户名。

自动创建

该功能对与需要经常升级镜像内程序来说,十分方便。

例如:有时候用户创建了镜像,安装了某个软件,如果软件发布新版本则需要手动更新镜像。

而自动创建允许用户Docker Hub指定跟踪一个目标网站上的项目,一旦项目发生新的提交或者创建新的标签(tag),Docker Hub会自动构建镜像并推送到Docker Hub中。

自动创建的步骤:

- 创建并登陆Docker Hub,以及目标网站

- 在目标网站中连接账户到Docker Hub

- 在Docker Hub中配置一个自动创建

- 选取一个目标网站中的项目(需要含Dockerfile)和分支

- 指定Dockerfile的位置,并提交创建

第三方镜像市场

私有仓库

docker-registry是官方提供的工具,可以用于构建私有的镜像仓库。

安装docker-registry

容器运行

可以通过获取官方registry镜像来运行

1 | docker run -d -p 5000:5000 --restart=always --name registry registry |

这将使用官方的registry镜像来启动私有仓库。默认情况下,仓库会被创建在容器的/var/lib/registry目录下。你可以通过-v参数来将镜像文件存放在本地的指定路径,例如:-v /opt/data/registry:/var/lib/registry

在私用仓库上传、搜索、下载镜像

创建好私有仓库之后,可以使用docker tag来标记一个镜像,然后推送它到仓库。如私有仓库地址为127.0.0.1:5000

使用docker tag将ubuntu:latest镜像标记为127.0.0.1:5000/ubuntu:latest

格式为:docker tag IMAGE[:TAG] [REGISTRY_HOST[:REGISTRY_PORT]/]REPOSITORY[:TAG]

然后上传标记的镜像:docker push 127.0.0.1:5000/ubuntu:latest

使用curl查看仓库中的镜像:curl 127.0.0.1:5000/v2/_catalog

注意在Centos下/etc/docker/daemon.json中添加{"insecure-registries": ["192.168.199.100:5000"]},然后执行systemctl daemon-reload后,启动docker服务。

私有仓库高级配置

使用Docker Compose搭建一个拥有权限认证、TLS(安全传输层协议)的私有仓库

新建一个文件夹,已下步骤均在该文件夹中进行。

准备站点证书

如果拥有一个域名,国内各大云服务商均提供免费的站点证书。也可以使用openssl自行签发证书。

假设我们使用的仓库地址为docker.domain.com,下面我们介绍使用openssl自行签发的docker.domain.com的站点SSL证书。

- 一.创建CA秘钥

1

openssl genrsa -out "root-ca.key" 4096

- 二.步利用私钥搭建CA根证书请求文件

1

2

3

4openssl req \

-new -key "root-ca.key" \

-out "root-ca.csr" -sha256 \

-subj '/C=CN/ST=Shanxi/L=Datong/O=Your Company Name/CN=Your Company Name Docker Registry CA' - 三.配置CA很证书,新建root-ca.conf

1

2

3basicConstraints = critical,CA:TRUE,pathlen:1

keyUsage = critical, nonRepudiation, cRLSign, keyCertSign

subjectKeyIdentifier=hash - 四.签发根证书

1

2

3

4openssl x509 -req -days 3650 -in "root-ca.csr" \

-signkey "root-ca.key" -sha256 -out "root-ca.crt" \

-extfile "root-ca.cnf" -extensions \

root_ca - 五.生成站点SSL私钥

1

openssl genrsa -out "docker.domain.com.key" 4096

- 六.使用私钥生成证书请求文件

1

2openssl req -new -key "docker.domain.com.key" -out "site.csr" -sha256 \

-subj '/C=CN/ST=Shanxi/L=Datong/O=Your Company Name/CN=docker.domain.com' - 七.配置证书,新建site.cnf文件

1

2

3

4

5

6

7[server]

authorityKeyIdentifier=keyid,issuer

basicConstraints = critical,CA:FALSE

extendedKeyUsage=serverAuth

keyUsage = critical, digitalSignature, keyEncipherment

subjectAltName = DNS:docker.domain.com, IP:127.0.0.1

subjectKeyIdentifier=hash - 八.签署站点SSL证书

1

2

3openssl x509 -req -days 750 -in "site.csr" -sha256 \

-CA "root-ca.crt" -CAkey "root-ca.key" -CAcreateserial \

-out "docker.domain.com.crt" -extfile "site.cnf" -extensions server

新建 ssl 文件夹并将docker.domain.com.key、docker.domain.com.crt、root-ca.crt三个文件移入,删除其他文件。

配置私有仓库

私有仓库配置文件位于/etc/docker/registry/config.yml,我们现在本地编辑config.yml ,之后挂载到容器中。

1 | version: 0.1 |

生成http认证文件

1 | $ mkdir auth |

编辑docker-compose.yml

1 | version: '3' |

修改hosts

1 | 127.0.0.1 docker.domain.com |

启动

1 | docker-compose up -d |

测试私有仓库功能

由于自信签发的CA根证书不被系统信任,所以我们需要将CA根证书SSL/root-ca.crt移入/etc/docker/certs.d/docker.domain.com文件中。

1 | sudo mkdir -p /etc/docker/certs.d/docker.domain.com |

登录到私有仓库。

1 | docker login docker.domain.com |

尝试推送、拉取镜像

1 | docker pull ubuntu:18.04 |

如果我们退出登录,尝试推送对象。

1 | docker logout docker.domain.com |

发现会提示没有登录,不能将镜像推送到私有仓库中

Nexus3.X的私有仓库

使用Docker官方的Registry创建的仓库面临一些维护问题,例如某些镜像删除以后空间默认是不会回收的,需要一些命令回收空间然后重启Registry程序。在企业中把内部的一些工具放入Nexus中是比较常见的做法,最新版本Nexus3.X全面支持Docker的私有镜像。所以使用Nexus3.X一个软件来管理Docker、Maven、Yum、PyPI等是一个明智的选择。

启动Nexus容器

1 | docker run -d --name nexus3 --restart=always -p 8081:8081 --mount src=nexus-data,target=/nexus-data sonatype/nexus3 |

等待3-5分,如果nexus3容器没有异常退出,那么可以使用浏览器访问Nexus了http://YourIP:8081。

第一次启动Nexus的默认账号是admin密码是admin123,点击页面上方的齿轮按钮进行设置。

创建私有

创建一个私有仓库的方法:Repository->Repositories点击右边菜单Create repository选择docker (hosted)

- Name:仓库的名称

- HTTP:仓库单独的访问端口

- Enable Docker V1 API: 如果需要同时支持 V1 版本请勾选此项(不建议勾选)

- Hosted -> Deployment pollcy: 请选择 Allow redeploy 否则无法上传 Docker 镜像

添加访问权限

菜单Security->Realms把 Docker Bearer Token Realm移动右边的框中保存。

添加用户规则:菜单Security->Roles -> Create role在Privlleges选项搜索docker把相应的规则移动到右边的的框中然后保存。

添加用户:菜单 Security->Users -> Create local user 在 Roles 选项中选中刚才创建的规则移动到右边的窗口保存。

NGINX加密代理

NGINX配置如下:

1 | upstream register |

Docker主机访问镜像仓库

如果不启用 SSL 加密可以通过前面章节的方法添加信任地址到Docker的配置文件中然后重启 Docker

使用 SSL 加密以后程序需要访问就不能采用修改配置的访问了。具体方法如下:

1 | openssl s_client -showcerts -connect YourDomainName OR HostIP:443 </dev/null 2>/dev/null|openssl x509 -outform PEM >ca.crt |

使用docker login YourDomainName OR HostIP进行测试,用户名密码填写上面Nexus中生成的。